Las Redes Sociales.

Introducción.

Las redes sociales son estructuras sociales compuestas de grupos de persona, las cuales están conectadas por uno o varios tipos de relaciones, tales como amistad, parentesco, intereses comunes o que comparten conocimientos. Estas redes sociales se basan en la teoría de los seis grados de separación es la teoría que cualquiera en la tierra puede ser conectado a cualquier otra persona en el planeta, a través de una cadena de conocidos que no tiene mas de seis intermediarios.

Tarea.

El tipo de tarea en las redes sociales seria:

Compañía social: la realización de las actividades conjuntas o simplemente estar juntos, compartir una rutina cotidiana.

Apoyo emocional: intercambios que conectan una actitud emocional positiva, clima de comprensión, simpatía, empatía, estimulo y apoyo.

Guía cognitiva y concejos: interacciones destinadas a compartir información personal o social.

Regulación (control) social: interacciones que recuerdan y reafirman responsabilidades y roles, neutralizan las desviaciones de comportamiento que se apartan.

Ayuda material y servicios: colaboración específica sobre la base de conocimiento experto o ayuda física incluyendo los servicios de salud.

Accesos a nuevos contactos: la apertura para la conexión con personas y redes que hasta entonces no eran parte de la red social.

Proceso.

1.- Seleccionar alas personas con las cuales se llevaran a cabo las actividades.

2.- Seleccionar las actividades que serán llevadas a cabo.

3.- Llevar a cabo los intercambios que conectan la actitud emocional.

4.- Compartir la información personal o social.

5.- Realizar las conexiones necesarias para llevar a cabo la tarea.

Recursos.

Evaluación.

| Si | No |

1.La presentación del resumen de la introducción tiene limpieza, orden y entrega en tiempo y forma. |

|

|

2. Se cuida la ortografía. |

|

|

3.El resumen se explica o se toma en cuenta la importancia de las redes sociales |

|

|

4.Participación de todo el equipo |

|

|

5. La información del tema debe ser coherente, clara y concisa. |

|

|

Conclusión.

Los mexicanos usan las redes sociales principalmente para comunicarse con familiares y amigos, para el seguimiento sobre las últimas noticias, o conocer otras personas

En las redes sociales lamentablemente vemos muchos niños que tienen perfiles en redes sociales, ponen datos falsos para poder usar, a los padres, segundo tema es la credibilidad e puede decir pero no es 100% cierto verídico, tomen la información como es, como que esta ahí.

De acuerdo con los especialistas, no todo lo que se publica en las redes sociales es seguro y veredicto; por lo que recomendamos tomar precauciones con la información que se maneja.

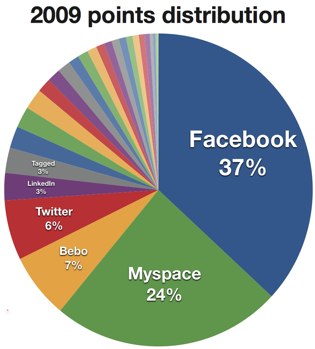

1. Una de las Principales redes afectadas por el Ciberbullying es Facebook.:

1. Una de las Principales redes afectadas por el Ciberbullying es Facebook.: 2. Otra red social que podemos

2. Otra red social que podemos 3. La tercera red social mas afectada

3. La tercera red social mas afectada